|

Tigera Cloud

Задать вопрос

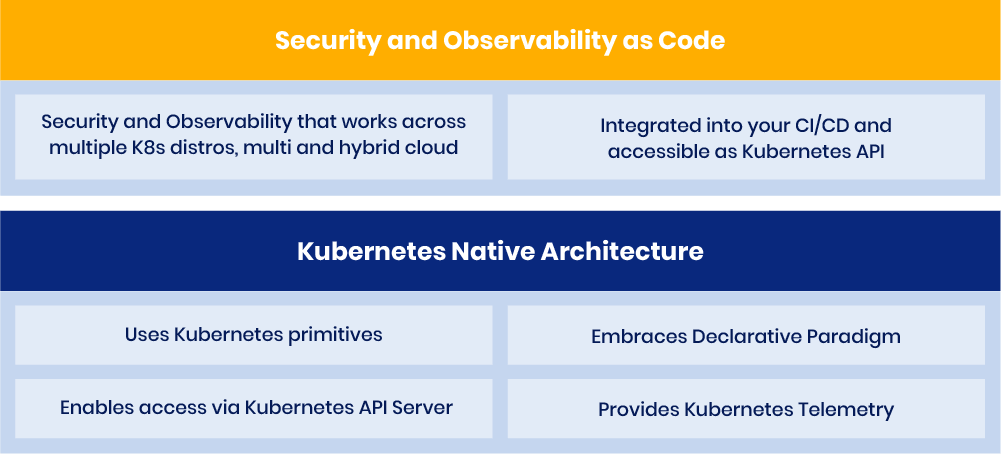

Сайт производителя: https://www.tigera.io/ Канал на YouTube: https://www.youtube.com/channel/UC8uN3yhpeBeerGNwDiQbcgw/ Дистрибьютор в регионе CIS решений компании Tigera - Фактор груп, ООО. Tigera - платформа анализа потоков сетевого трафика в Kubernetes: гранулярное назначение политик (network policy), мониторинг потоков сетевого трафика (network flow visibility), поиск и устранение неисправностей (troubleshooting), контроль доступа (ACL) Upstream open-source project: https://www.projectcalico.org/ CNCF Project: https://landscape.cncf.io/tigera E-mail для вопросов: tigera@fgts.ru Demo-доступ: https://www.tigera.io/tigera-products/calico-enterprise-trial Почему Calico Cloud?Облачно-нативные приложения состоят из контейнеров и микросервисов, имеющих прямой доступ к другим общедоступным облачным службам, облачным и legacy приложениям. Традиционные решения по безопасности периметра не имеют представления о контейнерах и микросервисах внутри кластера Kubernetes. Более того, микросервисы очень динамичны и недолговечны, что делает любой статический контроль безопасности, основанный на IP-адресах, неэффективным. Особенности развертывания облачных приложений усложняют процессы их защиты, мониторинга, диагностики и устранения неисправностей. Без гранулярного уровня безопасности и наблюдаемости существует потенциальная возможность несанкционированного доступа к микросервисам и от них. И если сервис скомпрометирован, злоумышленникам будет легко проникнуть в сеть с помощью технологии “бокового продвижения”. Нативная для Kubernetes архитектура Calico Cloud расширяет декларативную природу Kubernetes, определяя "безопасность и прозрачность сети как код", что обеспечивает последовательное применение политик безопасности и их соответствие требованиям, а также наблюдаемость и поиск неисправностей в мультикластерных, мультиоблачных и гибридных инсталляциях.

Решение

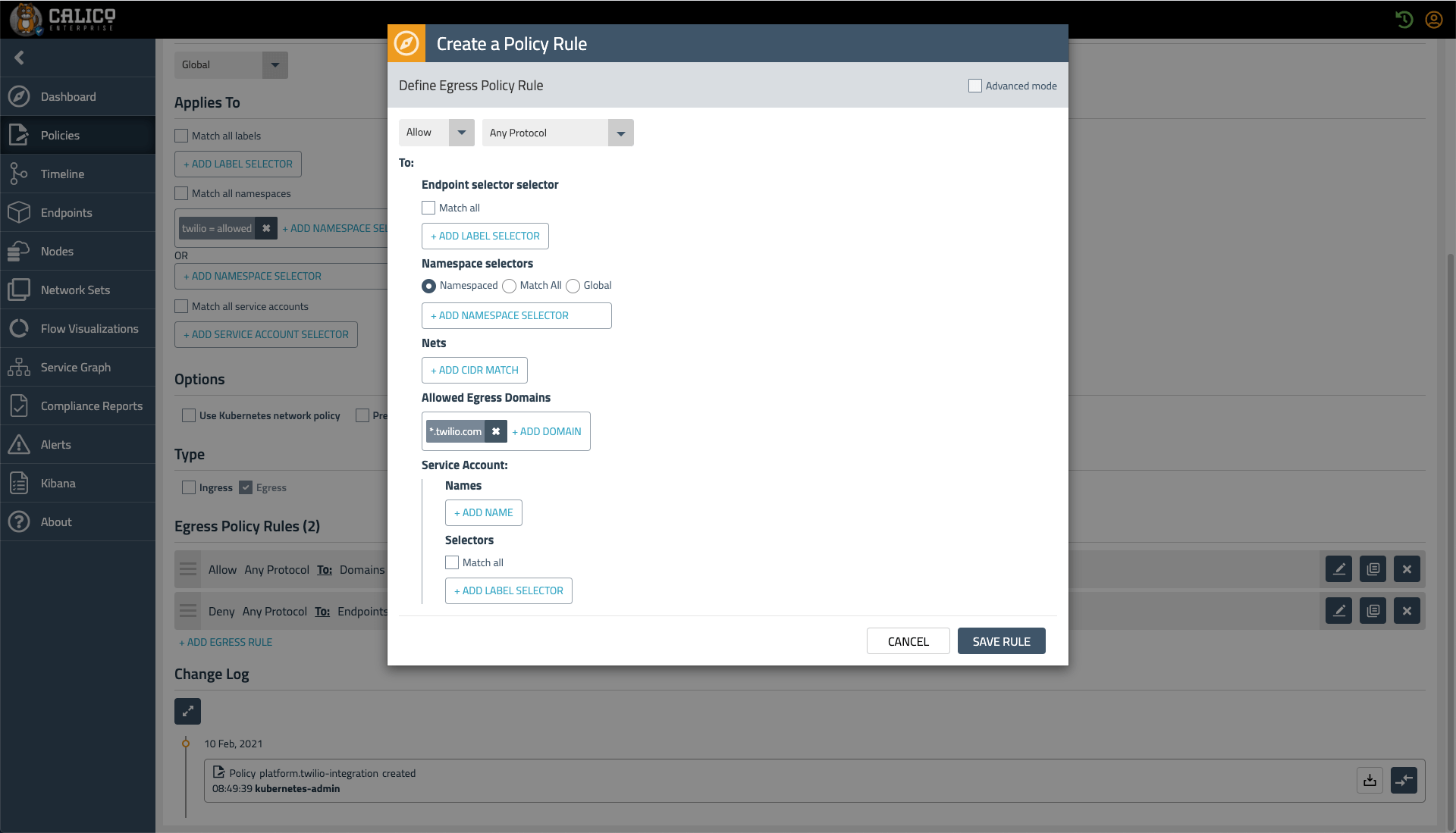

Контроль трафика "North-South"

Контролируйте north-south трафик, ограничивайте доступ к внешним конечным точкам для каждого подканала и защищайте кластер Kubernetes. Calico Cloud Egress Gateway позволяет безопасно интегрироваться с брандмауэрами, системами мониторинга, такими как SIEMS, и другими системами, которые не понимают динамическую природу контейнерной оркестровки. Вы можете создавать политики DNS, которые реализуют высокоточный контроль доступа между рабочей нагрузкой и внешними службами, к которым она подключается, такими как Amazon RDS, ElasticCache и т.д. Кроме того, Calico Cloud тесно интегрируется с AWS Security Groups, предоставляя вам безопасный доступ на уровне подсистемы к Amazon EKS. Возможности:

Контроль трафика "East-West"

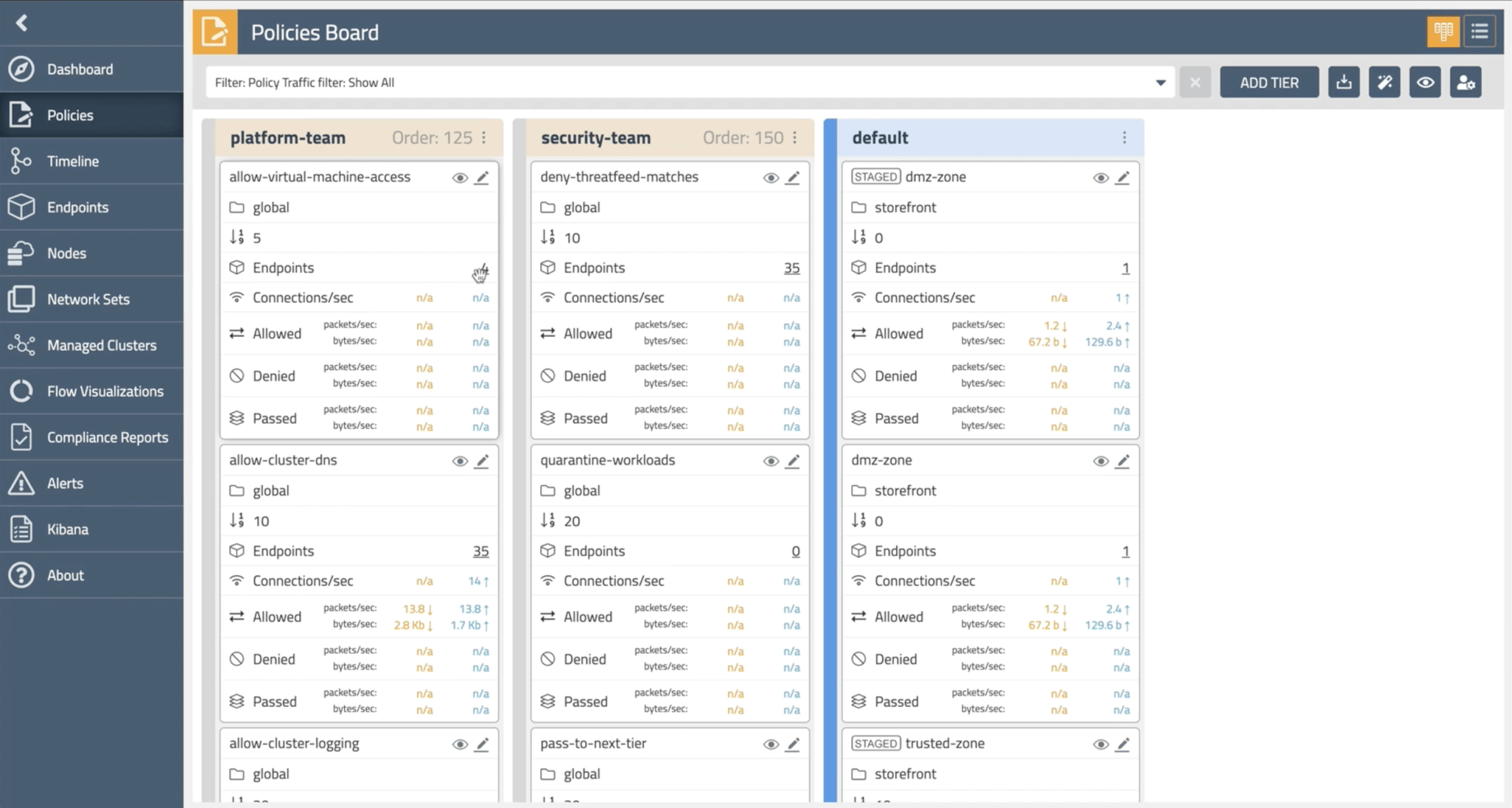

Контроль трафика East-West позволяет ограничить степень негативных последствий, когда в результате взлома системы безопасности возникает APT (расширенная постоянная угроза). Вы можете выполнять микросегментацию как для контейнерных, так и для виртуальных машин. Подход Calico Cloud "defense-in-depth" обеспечивает защиту на трех уровнях: хост, контейнер/ВМ и приложение. Используя единый фреймворк политик, вы можете установить элементы управления на всех этих уровнях с помощью declarative модели. Безопасность и соответствие требованиям

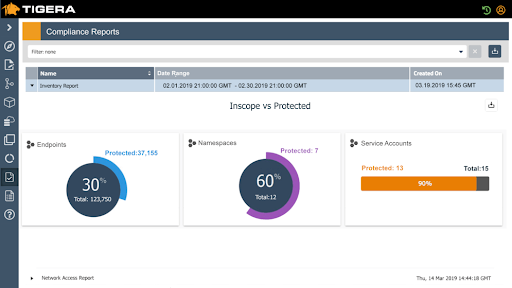

Если вы работаете с конфиденциальными данными, которые соответствуют нормативным требованиям, таким как PCI, HIPAA, SOC2 или GDPR, Calico Enterprise обеспечивает шифрование транзитных данных с лучшей в отрасли эффективностью, а также предоставляет отчетность о соблюдении требований политик безопасности и средств контроля. Calico Cloud имеет невероятно богатый набор функций по обнаружению угроз, который включает в себя каналы для идентификации известных злоумышленников, таких как боты, специфичные оповещения и известные атаки, обнаружение аномалий и ловушки honeypots. Мы используем автоматизированный подход к обнаружению вредоносного ПО и реагированию на него, а также к устранению угроз, таких как DGA (алгоритм генерации домена) и не имеющая аналогов уязвимость Kubernetes CVE-2020-8554. Возможности включают:

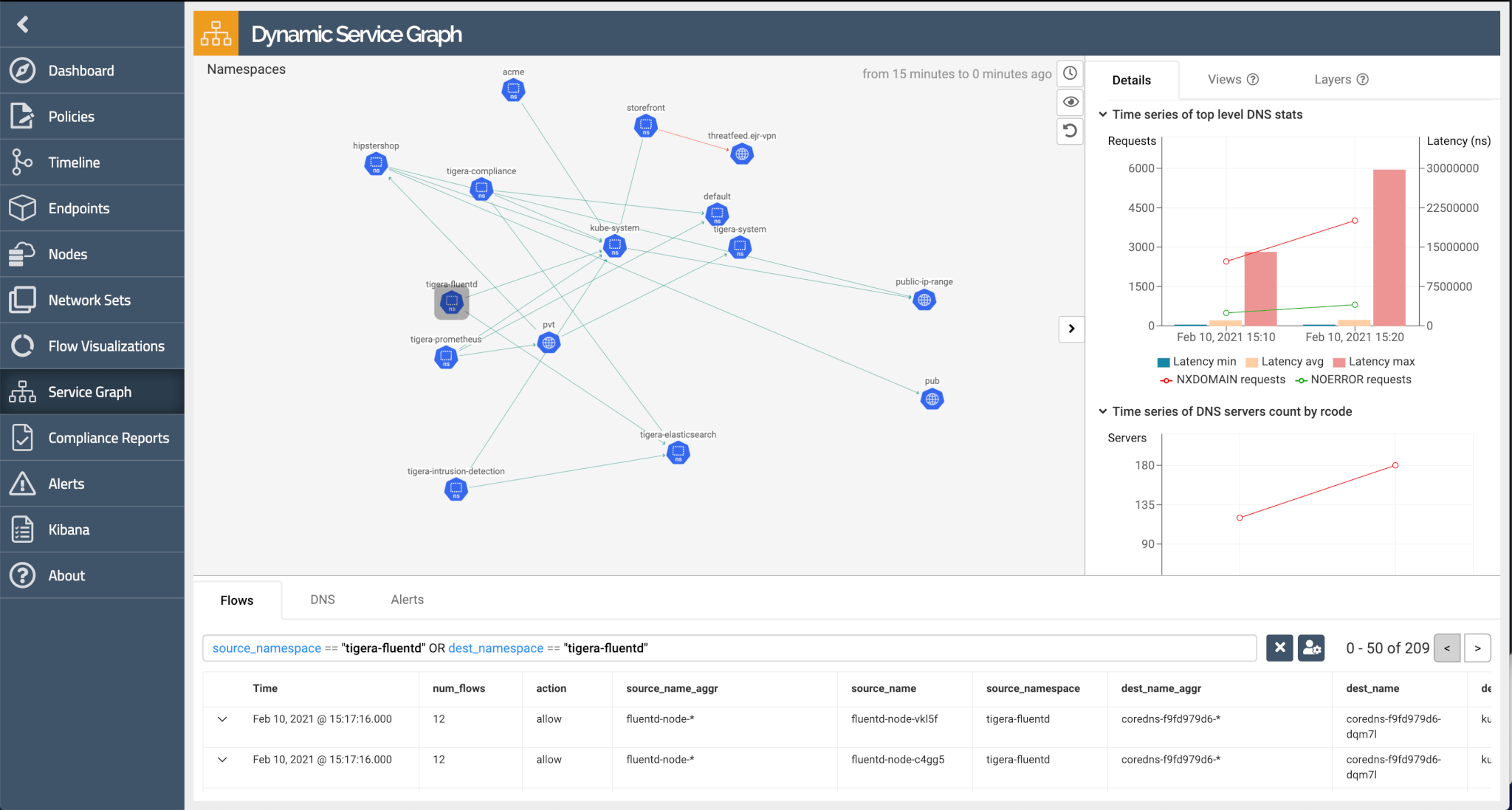

Прозрачность сети

Распределенные приложения очень трудно диагностировать. Calico Cloud решает эту проблему, динамически генерируя граф сервисов, который позволяет любому человеку легко понять, как ведут себя и взаимодействуют друг с другом микросервисы во время работы, упрощая процесс отладки. Dynamic Service Graph предоставляет богатый набор данных с привязкой к контексту Kubernetes, включая информацию о том, через какие пространства имен взаимодействуют рабочие нагрузки, подробную информацию о DNS, подробные журналы для каждого потока в вашем кластере, а также о том, как оценивается работа сетевых политик. Инженеры-программисты могут быстро определить источник проблемы на уровне приложения, процесса и сокета, а также с помощью функции автоматического захвата пакетов. Возможности:

Единые средства контроля

Единые средства управления в Calico Cloud обеспечивают безопасность и наблюдаемость в мультикластерных, мульти-облачных и гибридных "облачных" средах, а также обеспечивают единую панель для последовательного применения средств контроля безопасности как в контейнерах, так и в виртуальных машинах. Единые средства управления также упрощают работу команд DevOps, работающих в кластерах, благодаря поддержке самообслуживаемой системы безопасности и интеграции CI/CD. Используя «policy as code", Calico Cloud полностью автоматизирует процесс развертывания политик по всему кластеру, включая все необходимые изменения в безопасности. Построенное на основе открытого исходного кода Calico, наиболее широко используемого Kubernetes CNI, Calico Cloud также поддерживает сторонние CNI, включая EKS VPC, Azure CNI и GKE, чтобы расширить ваш выбор публичных облачных провайдеров. Возможности:

В основе деятельности компании "Фактор груп" лежит двухуровневая система продаж «дистрибьютор – реселлер». Доступ к ценам, полным прайс-листам наша компания предоставляет только авторизованным компаниям - реселлерам. По некоторым товарным направлениям, таким как Sophos, Packet Design, Creanord, DeepField, Metaswitch и др. необходима дополнительная авторизация вендоров и наличие статуса сертифицированного партнера. Если ваша компания является таковой, но у вас еще нет доступа к ценовой информации, либо у вас есть сейчас готовый заказ-проект, отправьте запрос на email адрес соответствующей товарной группы. |