|

LASTLINE

Задать вопрос

Решение Lastline (iNUS LL) предназначено для выявления целевых атак злоумышленников, использующих вредоносный код, который не обнаруживается традиционными средствами защиты информации. Lastline (iNUS LL) использует механизм поведенческого анализа потенциально опасных объектов. Помимо пресечения попыток вторжения в сеть компании, система Lastline (iNUS LL) также анализирует исходящий сетевой трафик с целью обнаружения уже инфицированных узлов внутри сети, на которых ранее был установлен вредоносный код, получающий команды управления из сети Интернет (C&C) и/или передающий в скрытом режиме наружу собранную в сети конфиденциальную информацию.

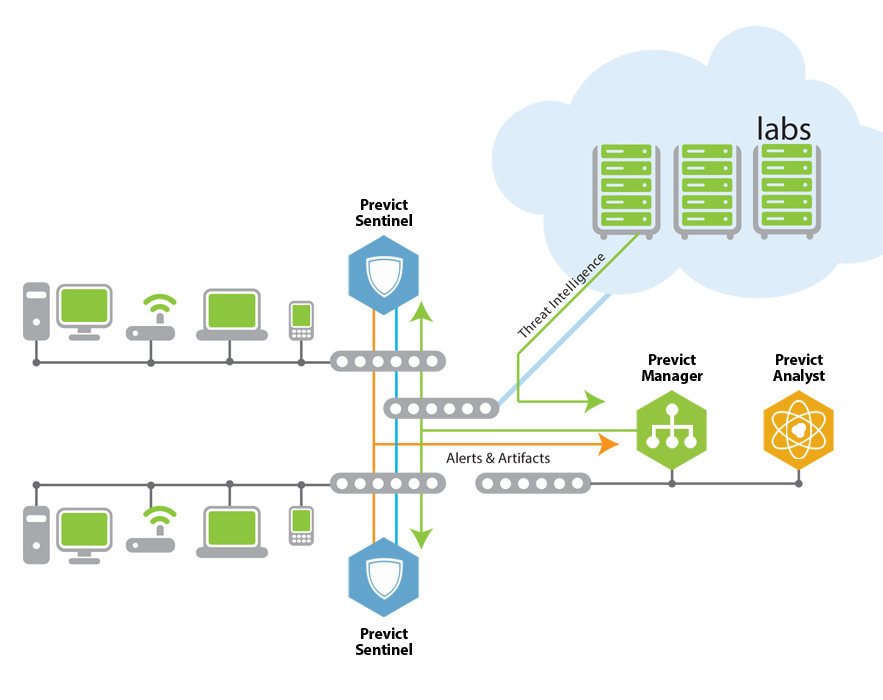

Традиционный сигнатурный анализ и чёрные списки не позволяют выявить 0-day уязвимости, проходящие через периметр сети. Антивирусы на рабочих местах эффективны в уже исследованных случаях. Lastline (iNUS LL) исполняет файлы в "песочнице" и проверяет на безопасность все системные вызовы к операционной системе, все вызовы CPU. Решена проблема с "долгим" исполняемым кодом, что позволяет добиться анализа в режиме реального времени. Lastline позволяет обнаруживать и предотвращать общение с C&C серверами. Схема работы системы в локальном режиме (on-premises):

Основные преимущества Lastline (iNUS LL)

Лента новостей

В основе деятельности компании "Фактор груп" лежит двухуровневая система продаж «дистрибьютор – ресселер». Доступ к ценам, полным прайс-листам наша компания предоставляет только авторизованным компаниям - ресселерам. По некоторым товарным направлениям, таким как Sophos, Packet Design, Creanord, DeepField, Metaswitch и др. необходима дополнительная авторизация вендоров и наличие статуса сертифицированного партнера. Если ваша компания является таковой, но у вас еще нет доступа к ценовой информации, либо у вас есть сейчас готовый заказ-проект, отправьте запрос на email адрес соответствующей товарной группы. |